La gestión de riesgos de seguridad de la información es un proceso que ayuda a las organizaciones a identificar, evaluar y mitigar los riesgos potenciales de sus valiosos activos. La gestión de riesgos de seguridad de la información desempeña un papel crucial en la protección de los datos confidenciales, el mantenimiento de la continuidad del negocio y la garantía del cumplimiento normativo.

La gestión de riesgos de seguridad de la información es un enfoque sistemático para identificar, evaluar y gestionar los riesgos para los recursos de información, lo que asegura su confidencialidad, integridad y disponibilidad. Requiere evaluar amenazas, vulnerabilidades e implementar controles para mitigar los riesgos. Al adoptar prácticas de gestión de riesgos de seguridad de TI, las organizaciones pueden protegerse eficazmente de diversas violaciones de seguridad, incluido el acceso no autorizado y otras amenazas cibernéticas.

En este artículo

Parte 1. ¿Cómo funciona una evaluación de riesgos de seguridad?

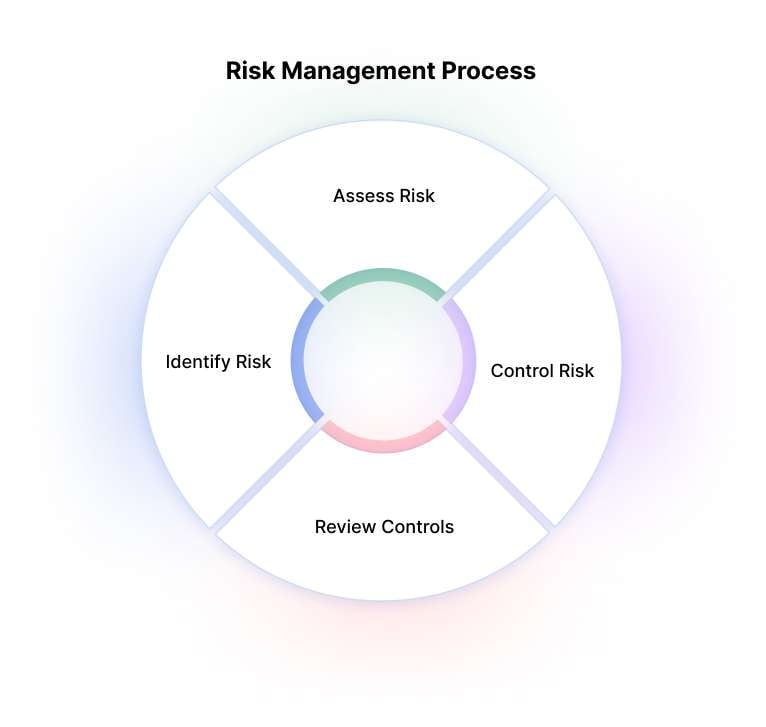

La gestión de riesgos de seguridad de la información es una necesidad para las organizaciones. La gestión de riesgos de seguridad de la información consta de cuatro etapas clave.

- Identificar los activos: En esta etapa, las organizaciones identifican los recursos de información vulnerables que requieren protección.

- Identificar puntos débiles: Las organizaciones deben identificar posibles debilidades en sus sistemas, software, redes o procesos que los agentes maliciosos podrían explotar.

- Identificar amenazas En esta etapa, las organizaciones analizan las amenazas potenciales que podrían aprovechar las vulnerabilidades identificadas.

- Identificar los controles: Basándose en los recursos, vulnerabilidades y amenazas identificados, las organizaciones determinan e implementan controles apropiados para mitigar los riesgos de manera efectiva.

Una evaluación de riesgos de seguridad es un componente fundamental de la gestión de riesgos de seguridad de la información . Permite a las organizaciones tomar decisiones bien fundadas para proteger sus activos de información de manera efectiva.

- Determinar el alcance: Las organizaciones definen los límites y objetivos de la evaluación de riesgos de seguridad.

- Recopilación de datos Durante esta fase, las organizaciones recaban información relevante sobre sus recursos de información, vulnerabilidades, amenazas, controles existentes e incidentes de seguridad históricos.

- Análisis de Riesgos: Los datos recopilados se analizan para identificar la probabilidad y los posibles impactos de los diferentes riesgos de seguridad.

- Tratamiento del riesgo: Con base en los resultados del análisis de riesgos, las organizaciones priorizan los riesgos y desarrollan estrategias para gestionarlos de manera efectiva.

- Seguimiento y revisión: Una vez que se implementan las estrategias de tratamiento de riesgos, las organizaciones supervisan y revisan continuamente la efectividad de estas medidas.

Parte 2. ¿Qué problemas resuelve la evaluación de riesgos de seguridad?

Las evaluaciones de riesgos de seguridad proporcionan varios beneficios clave. También ayudan a abordar los diversos desafíos que enfrentan las organizaciones modernas.

- Gestión proactiva de riesgos: Las evaluaciones periódicas de riesgos de seguridad ayudan a identificar y mitigar los riesgos antes de que ocurran incidentes, lo que reduce su impacto.

- Conformidad: Las evaluaciones de riesgos de seguridad garantizan el cumplimiento de regulaciones como GDPR y PCI DSS, lo que evitará las sanciones y daños a la reputación.

- Asignación de recursos: Las evaluaciones de riesgos priorizan los recursos de manera efectiva al identificar y cuantificar los riesgos, lo que permite una asignación eficiente de presupuestos y personal.

- Confianza de las partes interesadas: Las evaluaciones de riesgos infunden confianza en los clientes, inversores y socios al demostrar una gestión eficaz del riesgo, mejorando la confianza y la credibilidad.

Parte 3. Industrias que requieren evaluaciones de riesgos de seguridad

El cumplimiento de las regulaciones es importante para las industrias. Varias industrias reconocen la importancia de las evaluaciones de riesgos de seguridad por motivos de normativa.

- Salud: Las evaluaciones de riesgos garantizan el cumplimiento, protegen los datos de los pacientes y mantienen la confidencialidad.

- Servicios financieros: Las evaluaciones identifican vulnerabilidades y garantizan la seguridad de la información del cliente.

- Gobierno: Las evaluaciones identifican y mitigan las amenazas para proteger la seguridad nacional y los datos de los ciudadanos.

- Minoristas y comercio electrónico: Las evaluaciones aseguran los datos de los clientes y protegen las transacciones financieras.

Para apoyar las prácticas efectivas de la gestión de riesgos de seguridad de la información , se han desarrollado varios marcos de ciberseguridad y gestión de riesgos. Estos marcos proporcionan a las organizaciones directrices para gestionar los riesgos cibernéticos.

- Marco de Ciberseguridad de NIST: Desarrollado por NIST, este marco se centra en cinco funciones básicas para gestionar los riesgos de ciberseguridad.

- ISO/IEC 27001: Las normas para establecer un sistema de gestión de la seguridad de la Información y salvaguardar los activos de información se establecen en esta norma internacional.

- COBIT: Desarrollado por ISACA, este marco el gobierno de TI con los objetivos de la empresa y ayuda a administrar los riesgos relacionados con la información y la tecnología.

- FAIR: Proporciona un enfoque cuantitativo para medir y administrar el riesgo de la información y da prioridad a las inversiones en seguridad basadas en los impactos financieros.

5. Controles de CIS: Un conjunto de acciones priorizadas para reducir el riesgo cibernético, basadas en las mejores prácticas de la industria.

Parte 4. Crear de un gráfico de gestión de riesgos de seguridad con EdrawMax

Wondershare EdrawMax ofrece una gama de plantillas para ayudar a las organizaciones a crear gráficos de aspecto profesional de forma rápida y sencilla. Estos son los sencillos pasos para crear un gráfico de gestión de riesgos de seguridad utilizando la herramienta:

100% Seguro | Sin anuncios |

100% Seguro | Sin anuncios | 100% Seguro | Sin anuncios |

100% Seguro | Sin anuncios | 100% Seguro | Sin anuncios |

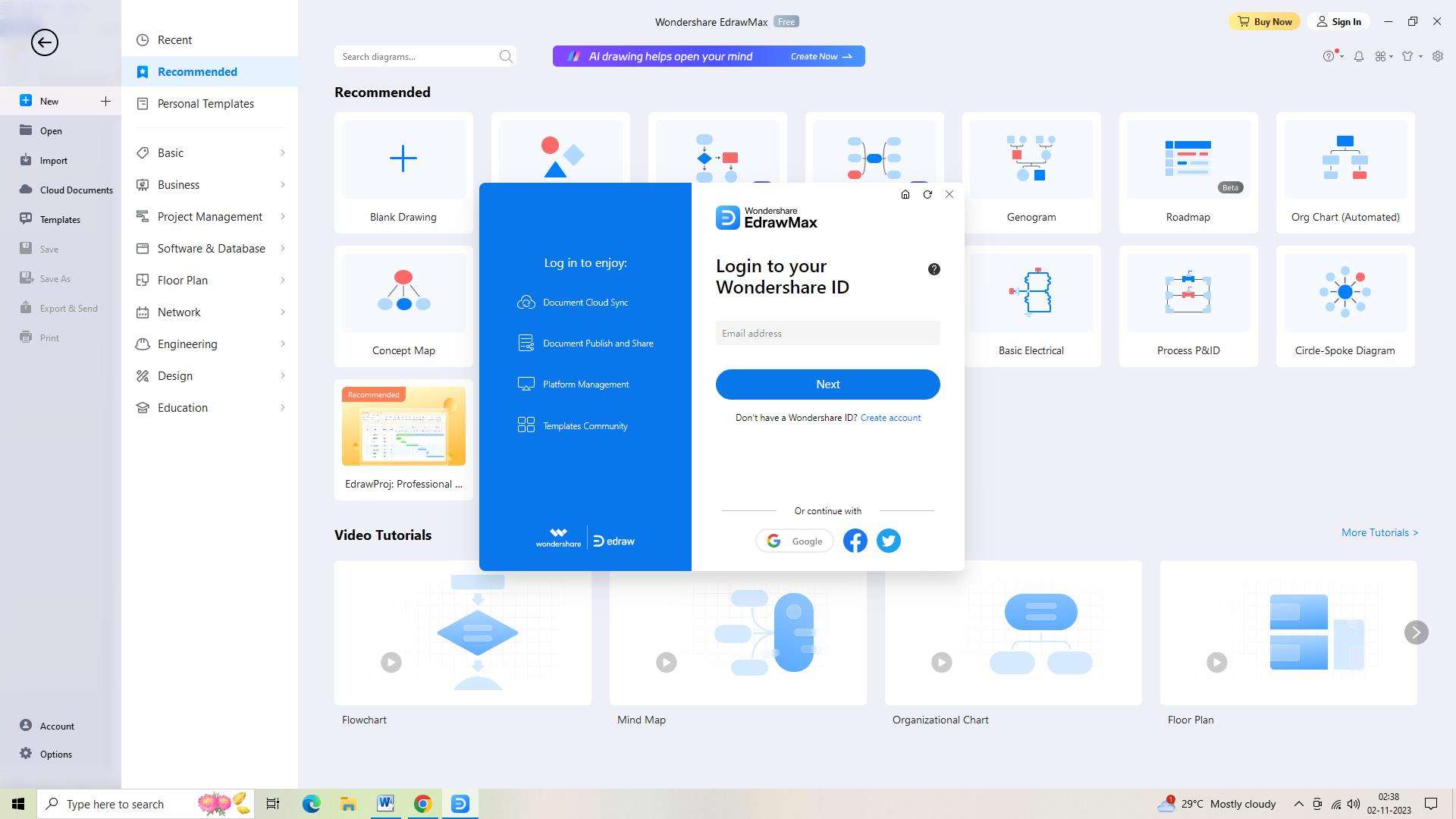

100% Seguro | Sin anuncios |Paso 1: Primero, abre Wondershare EdrawMax e inicia sesión. Introduce tus datos de inicio de sesión con cuidado.

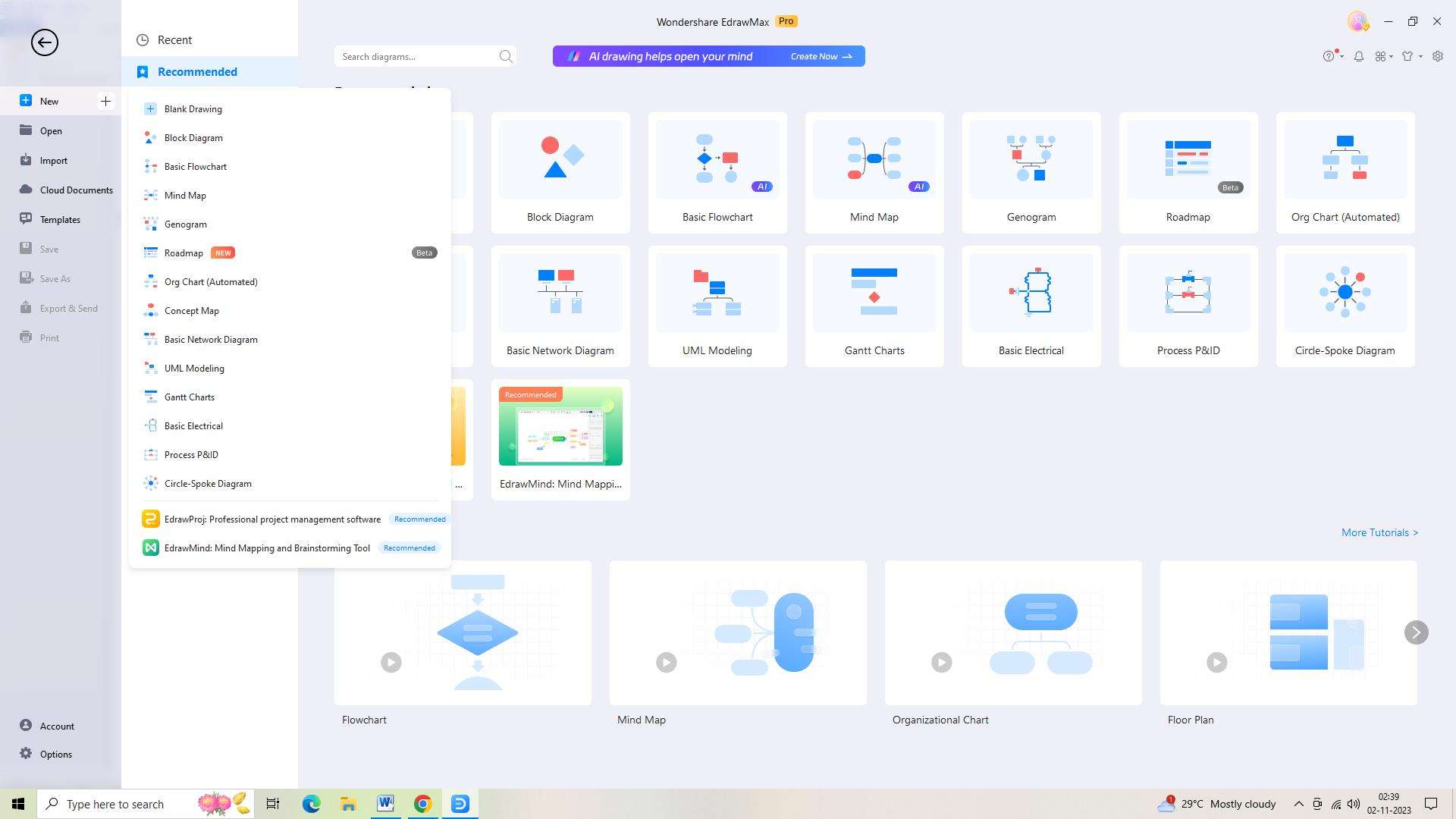

Paso 2: Tienes que abrir un nuevo documento después de iniciar sesión. Simplemente haz clic en el símbolo «+» junto al botón «Nuevo documento», que se encuentra en la esquina superior izquierda de la interfaz, para hacerlo.

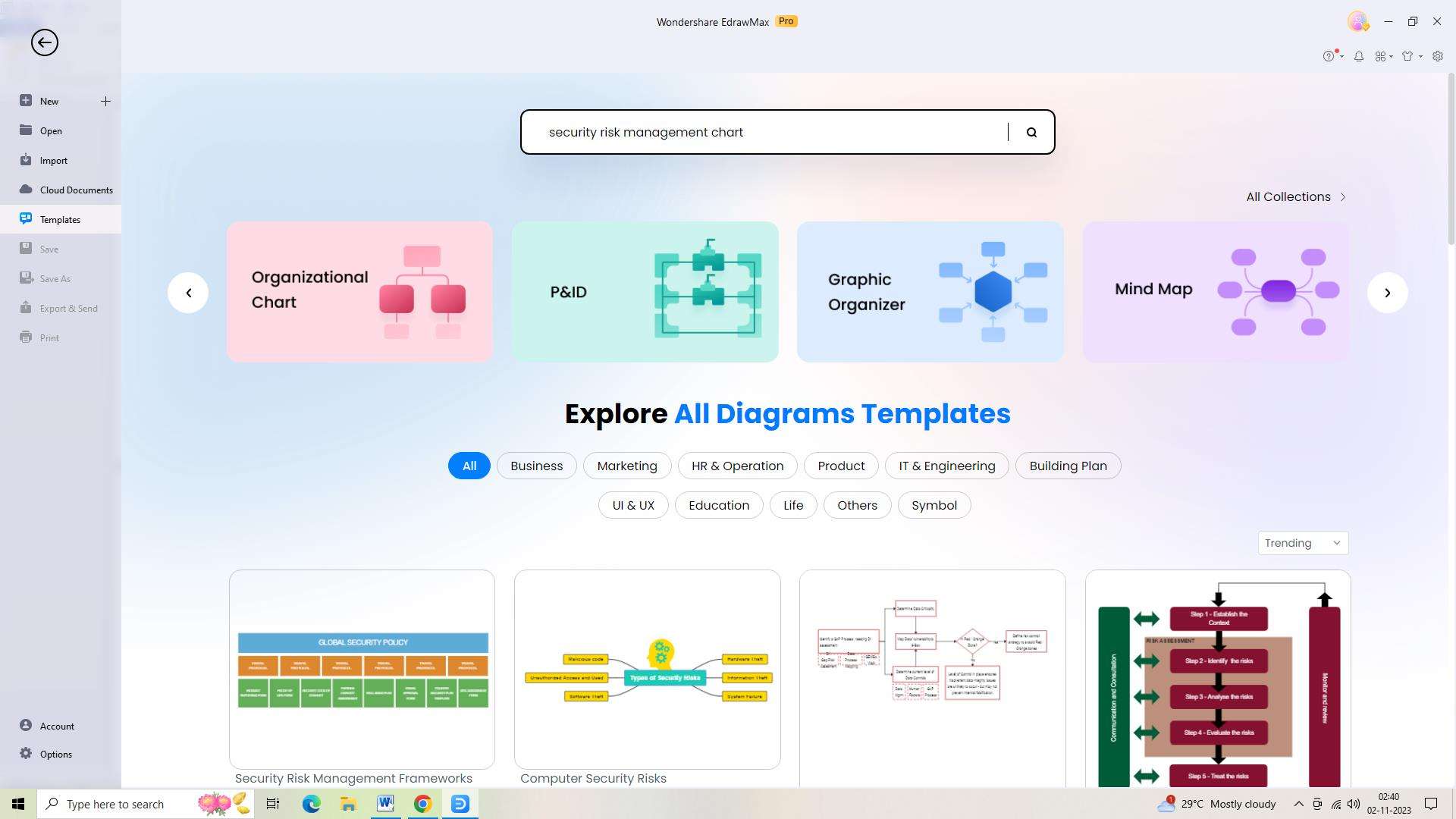

Paso 3: Ahora, debes seleccionar una de las plantillas disponibles. Hay una serie de opciones, cada una de las cuales ofrece un diseño y un diseño adecuados para tu gráfico de gestión de riesgos de seguridad.

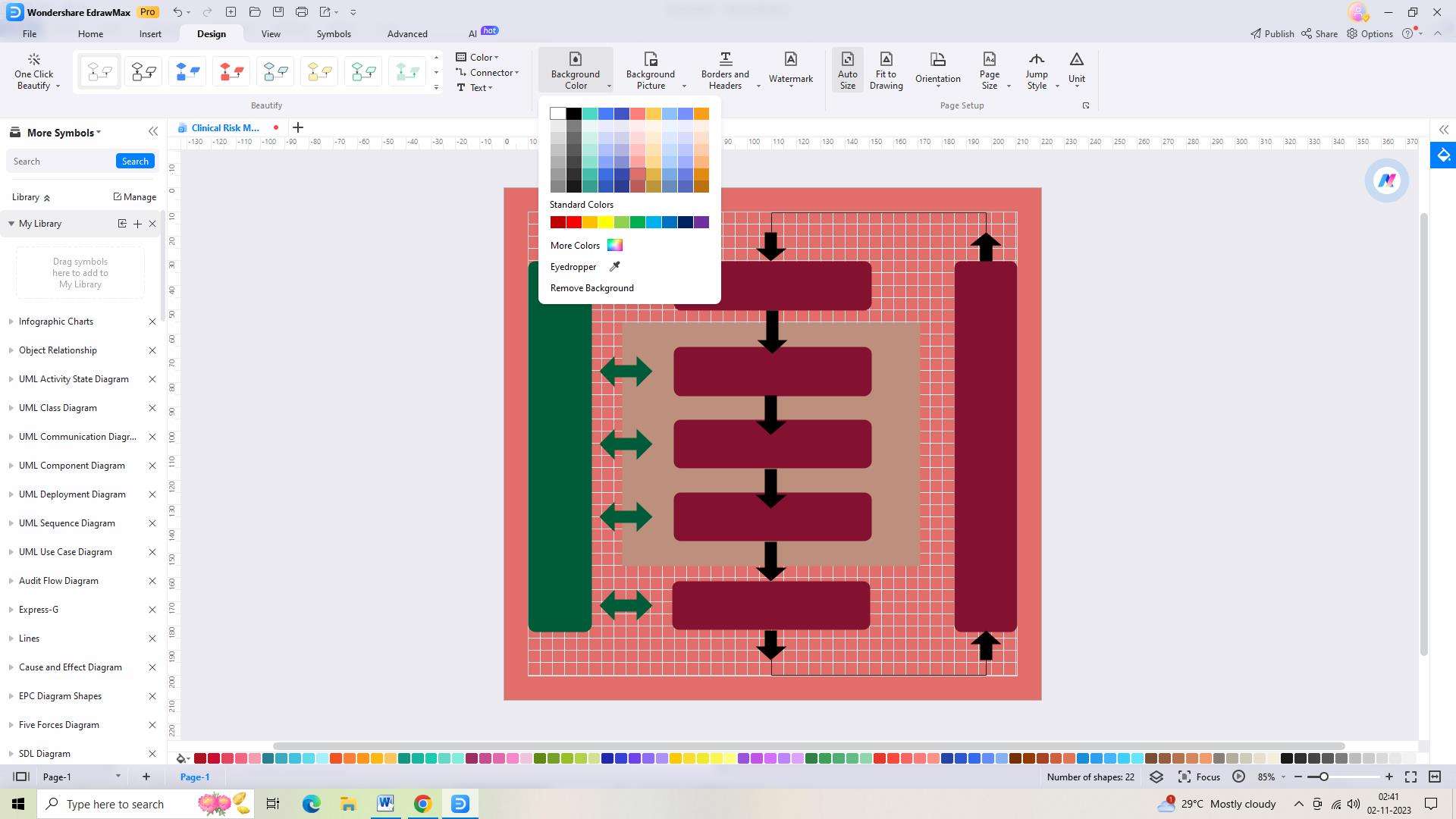

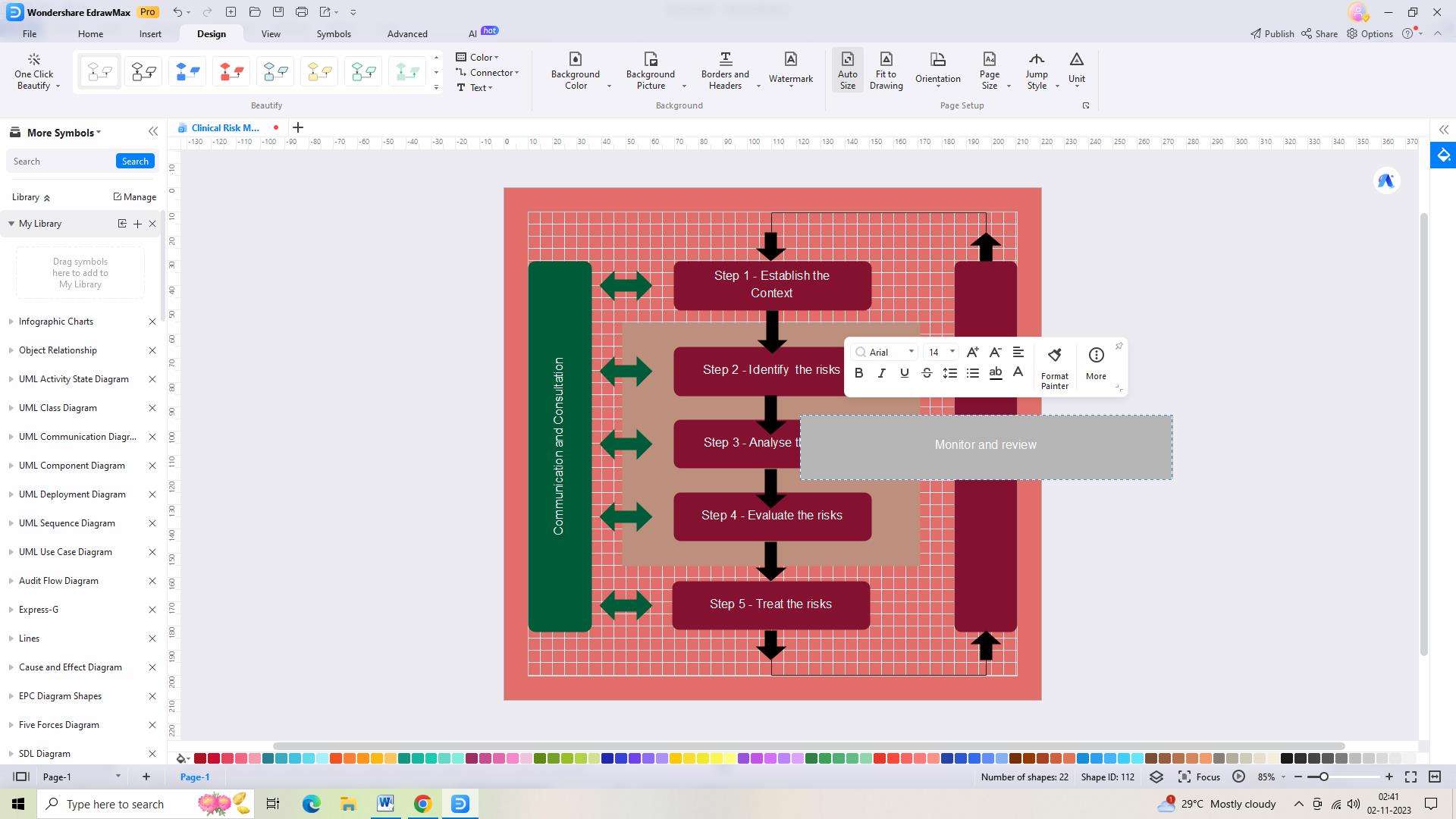

Paso 4: Una vez que hayas seleccionado una plantilla, podrás personalizarla para satisfacer tus necesidades.

Paso 5: El siguiente paso es añadir cualquier texto o etiquetas que desees incluir en tu gráfico. Para ello, haz doble clic en el cuadro de texto o etiqueta y escribe el texto que desea incluir.

Paso 6: Cuando estés satisfecho con el diseño de tu gráfico de gestión de riesgos de seguridad, tendrás que guardarlo. Para ello, ve a “archivo,” haz clic en el botón "guardar’" y selecciona el formato adecuado.

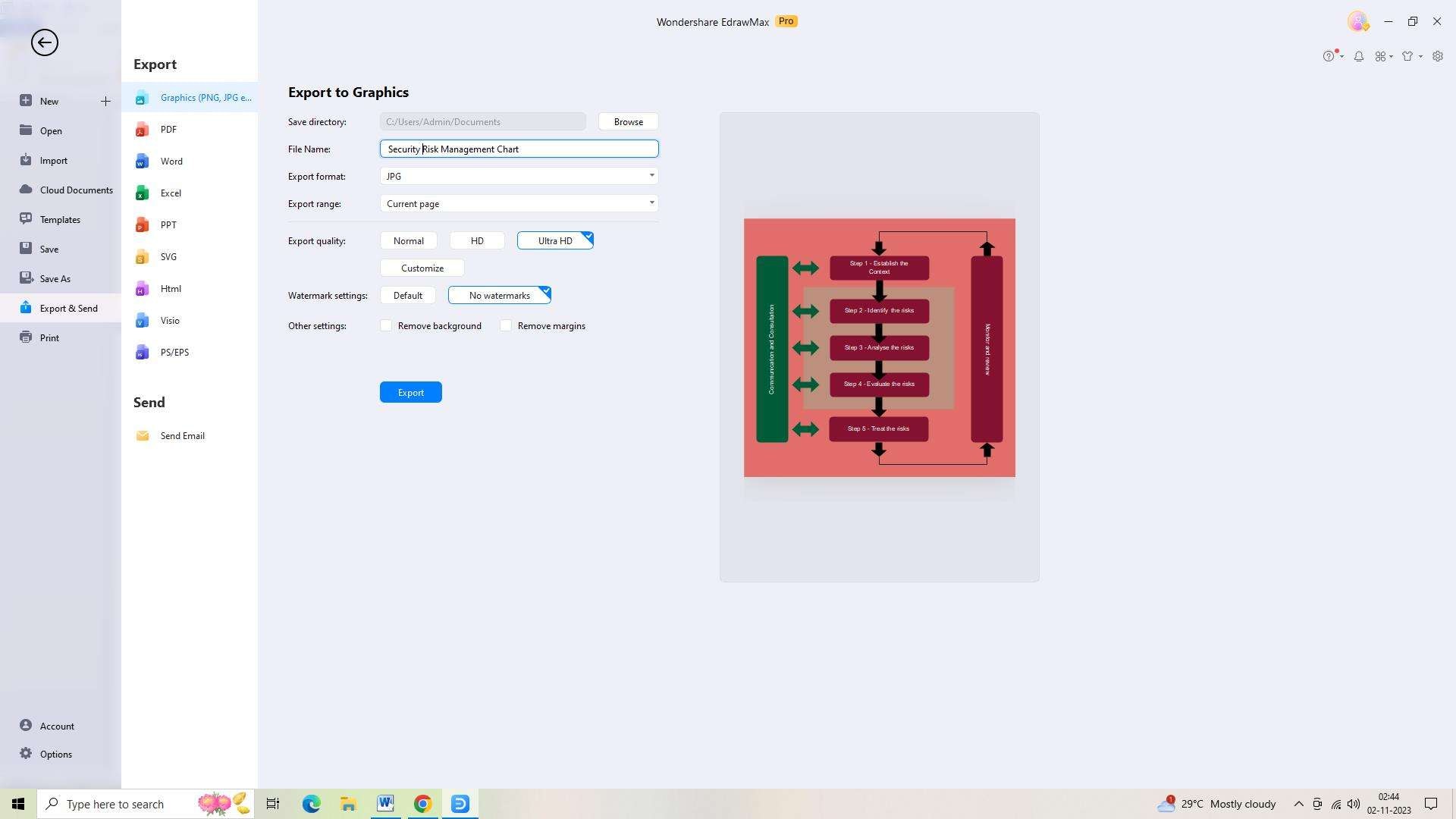

Paso 7: A continuación, tendrás que exportar el gráfico. Ve a “archivo,”, haz clic en el botón "exportar’" y elija el formato adecuado para exportar su gráfico.

Reflexión

La gestión de riesgos de seguridad de la información es un proceso vital que permite a las organizaciones proteger sus valiosos activos de información y mitigar los riesgos potenciales. Al seguir las etapas de la gestión de riesgos de seguridad de la información , las organizaciones pueden abordar de manera efectiva las vulnerabilidades existentes.